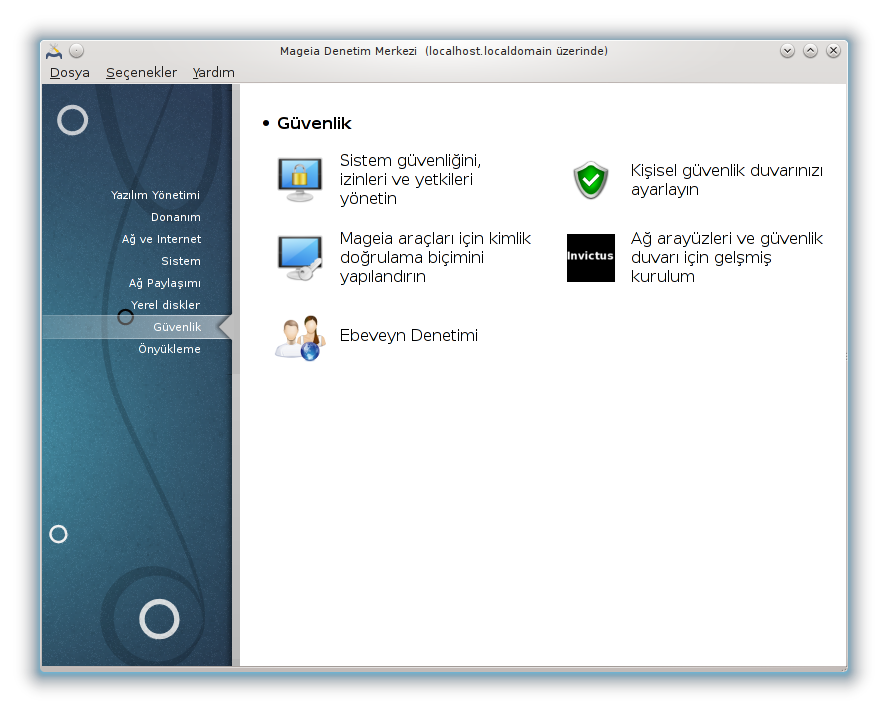

Bu ekranda bir çok güvenlik aracı arasından seçim yapabilirsiniz. Daha fazlasını öğrenmek için aşağıdaki bağlantıya tıklayın.

Güvenlik

“MSEC: Sistem Güvenliği ve Denetimi” = Sistem güvenliğini, izinleri ve yetkileri yapılandır

msecgui[43] msec için, sistem güvenliğini iki yaklaşıma göre yapılandırmaya izin veren bir grafik kullanıcı arayüzüdür:

Bu, sistem davranışını ayarlar, msec sistemi daha güvenli olması için değişiklik yapmaya zorlar.

Bu, bir şeylerin tehlikeli görünmesi durumunda sizi uyarmak için, periyodik denetimleri sürdürür.

msec, bir dizi sistem izinlerini yapılandırma amacıyla, değşiklikler veya zorlamalar için denetim olabilecek "güvenlik seviyeleri" kavramını kullanır. Bunların bikaçı Mageia tarafından önerilir, fakat kendi özelleştirilmiş güvenlik seviyelerinizi tanımlayabilirsiniz.

Aşağıdaki ekran görüntüsüne bakınız

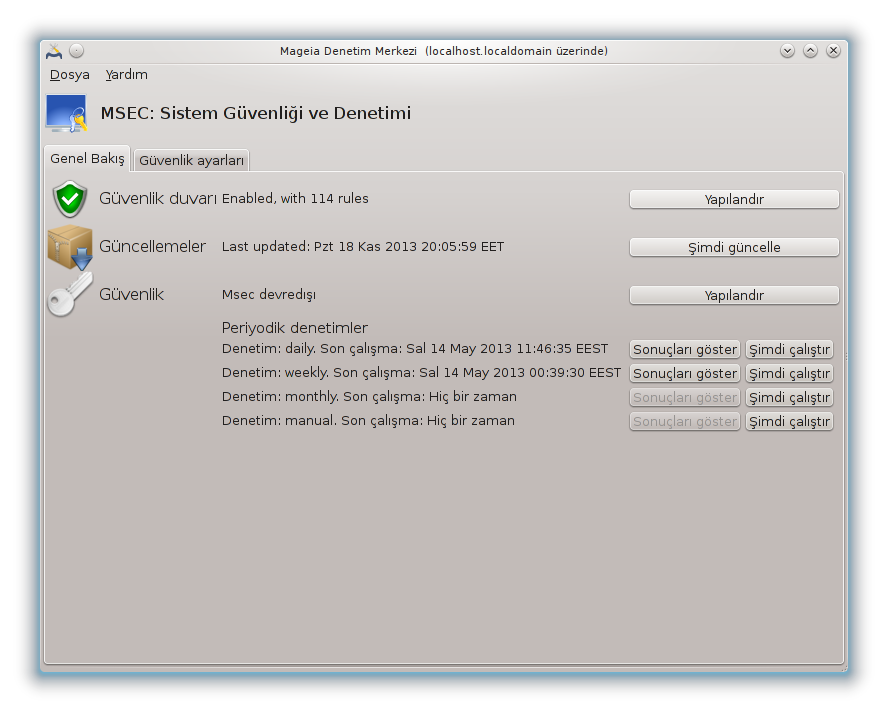

İlk sekme farklı güvenlik araçları listesini sağ tarafta onları yapılandırmak için bir düğmeyle alır:

Güvenlik duvarı ayrıca MDM / Güvenlik / Kişisel güvenlik duvarınızı kurun içinde bulunabilir.

Güncellemeler, ayrıca MDM / Yazılım Yönetimi / Sisteminizi güncelleyin içinde bulunabilir.

bazı bilgilerle msec'in kendisi:

etkinleştir ya da etknleştirme

Yapılandırılmış Temel güvenlik seviyesi

Son periyodik denetimin tarihi ve detaylı rapor için bir düğme ve denetimleri hemen gerçekleştiren bir başka düğme bulunur.

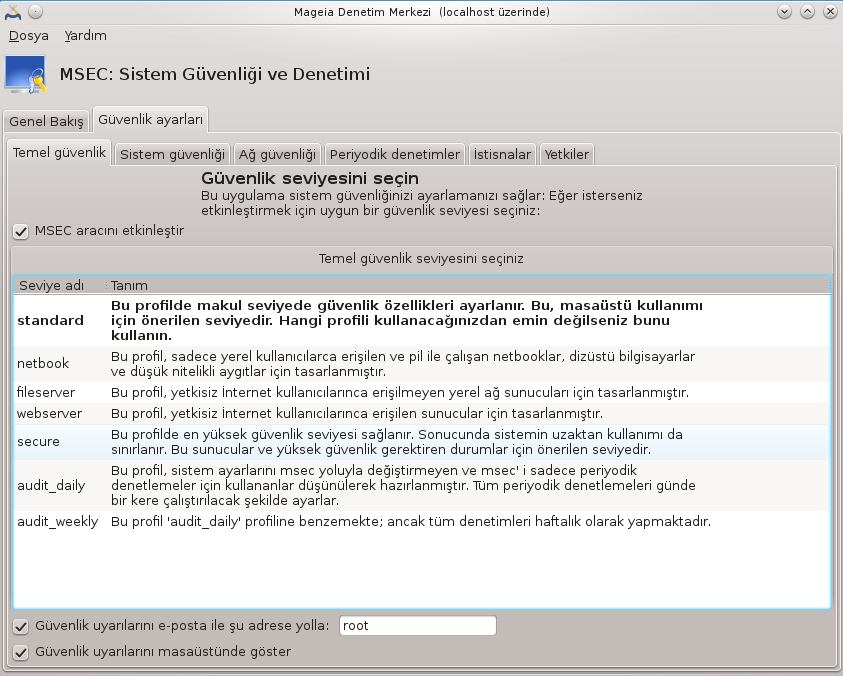

İkinci sekmede veya Güvenlik düğmesine tıklama aşağıda gösterilen aynı ekrana götürür.

Güvenlik seviyeleri:

MSEC aracını etkinleştir kutusunu işaretledikten sonra, bu sekme güvenlik seviyesini çift tıklayarak ve sonra kalın olarak göstererek seçmenizi sağlar. Eğer kutu işaretlenmiş değilse, « hiçbir » seviyesi uygulanır. Aşağıdaki seviyeler uygulanabilir:

hiçbir seviyesi. Bu seviye eğer sistem güvenliğini denetlemek için msec kullanmak istemiyorsanız, ve bunu kendi başınıza ayrlamak istiyorsanız kullanılır. Bütün güvenlik denetimlerini kaldırır ve sistem yapılandırması ve ayarları üzerinde hiçbir sınırlandırma ve baskı uygulamaz. Lütfen bu seviyeyi, sisteminizi zarar verici saldırılara karşı açık bırakacağında, ne yaptığınızı biliyorsanız kullanınız.

standard seviyesi. Bu kurulduğunda varsıyılan yapılandırmadır ve genel kullanıcılar içindir. Pek çok sistem ayarlarını sınırlar ve dosya sisteminde, sistem hesaplarında ve savunmasız dizin izinlerindeki değişimleri algılayan günlük güvenlik denetimleri gerçekleştirir. (Bu seviye önceki msec sürümündeki seviye 2 ve 3 ile benzerdir).

güvenli seviyesi. Bu seviye sistemin güvenli olduğundan emin ve hala kullanılabilir olmasını istediğiniz durumlarda kullanılır. Sistem sınırlandırmalarını destekler ve daha çok periyodik denetimler yapar. Dahası, sisteme erişim daha çok sınırlandırılmıştır. (Bu seviye eski msec sürümlerindeki seviye 4 (Yüksek) ve seviye 5 (Paronoid) ile benzerdir).

Bu güvenlik seviyelerinin yanında, dosyasunucu , websunucu ve netbook seviyeleri gibi farklı görev-odaklı güvenlik ayrıca sağlanır.

günlük_denetim ve aylık_denetim denen son iki seviye aslında gerçek güvenlik seviyelerinden ziyade sadece periyodik denetim için araçlardır.

Bu seviyeler /etc/security/msec/level.<levelname>

içine kaydedilirler. Kendi özelleştirilmiş güvenlik seviyelerinizi

tanımlayabilir, onları seviye.<seviyeismi> içine

kaydedip, /etc/security/msec/. içine

yerleştirebilirsiniz. Bu işlem özelleştirilmiş ve daha güvenli sistem

yapılandırması isteyen güçlü kullanıcılar içindir.

Dikkat

kullanıcı tarafından değiştirilen parametrelerin varsayılan seviye üzerinde bulunduğunu aklınızdan çıkarmayın.

Güvenlik ikazları:

Eğer kutusunu işaretlerseniz, msec tarafından oluşturulan güvenlik ikazları alanın yanındaki güvenlik yöneticisi yerel e-posta adresine gönderilir. Yerel bir kullanıcı ya da tam e-posta adresi (yerel e-posta adresi ve e-posta yöneticisi uygun bir şekilde ayarlanmalıdır) girebilirsiniz. En azından, güvenlik ikazlarını doğrudan masaüstünde alabilirsiniz. Bunu etkinleştirmek için ilgili kutuyu işaretleyin.

Önemli

Güvenlik ikazları seçeneğinin işaretlenmesi muhtemel güvenlik sorunlarının

güvenlik yöneticisine hemen gönderilmesi için şiddetle tavsiye edilir. Eğer

öyle değilse, yönetici /var/log/security. içinden

erişilebilen günlük dosyalarını düzenli olarak denetlemek zorundadır.

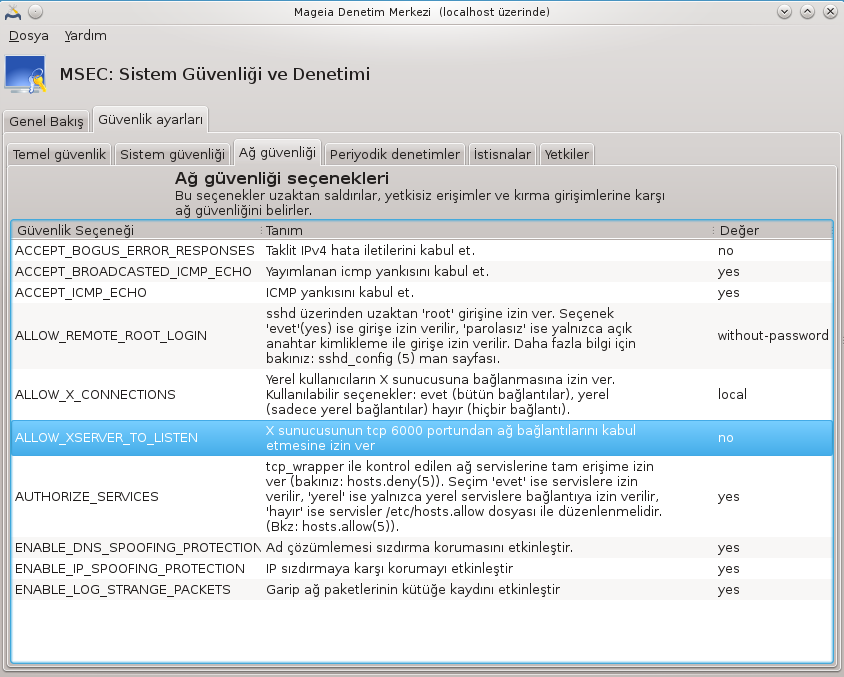

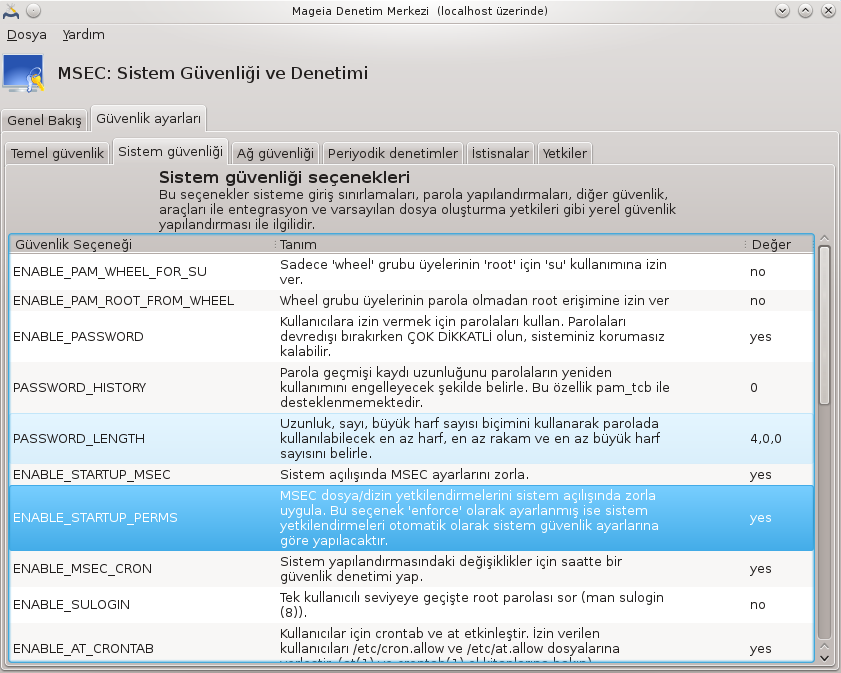

Güvenlik seçenekleri:

Özelleştirilmiş bir güvenlik seviyesi oluşturmak bilgisayar güvenliğini

özelleştirmek için tek yol değildir, burada bulunan sekmelerive istediğiniz

seçenekleri değiştirmek de ayrıca mümkündür. msec için aktif yapılandırma

/etc/security/msec/security.conf içinde saklanır. Bu

dosya aktif güvenlik seviyesi ismini ve seçeneklerde yapılan tüm

değişiklerin bir listesini içerir.

Bu sekme tüm güvenlik seçeneklerini sol taraftaki sütunda, tanımı merkez sütunda ve aktif değerini sağ sütunda gösterir.

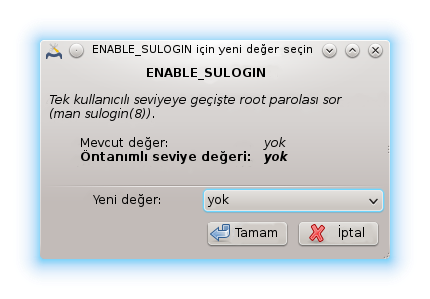

Bir seçeneği değiştirmek için, üzerine çift tıklanır ve yeni bir pencere açılır (aşağıdaki ekran görüntüsüne bakınız). Bu, seçenek ismini, kısa bir tanımını, aktif ve varsayılan değerleri, ve yeni değerin seçilebileceği açılır bir listeyi görüntüler. Seçimleri doğrulamak için düğmesine tıklayın.

Dikkat

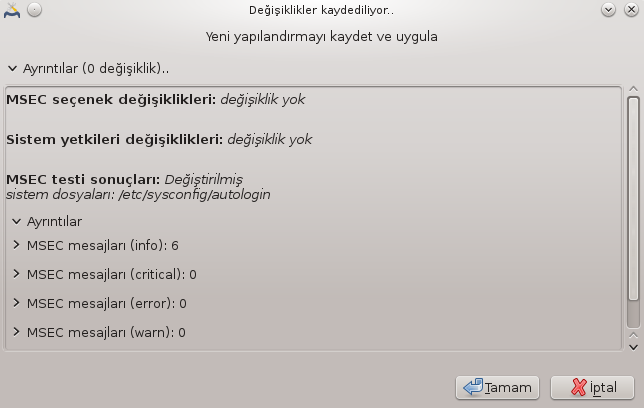

msecgui'den çıkarken yolulya yapılandırmanızı kaydetmeyi unutmayın. Eğer ayarlarda değişiklik yapyıysanız, msecgui kaydetmeden önce değşiklikleri önizleme yapmanızı sağlar.

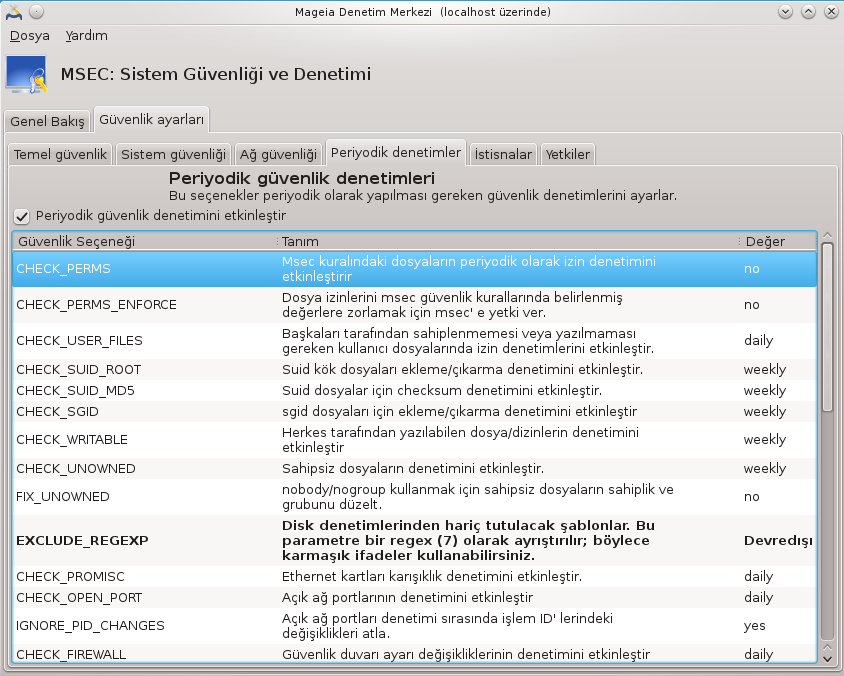

Periyodik denetimler güvenlik yöneticisini msec'in potansiyel olarak tehlikeli olduğunu düşündüğü güvenlik ikazları için bilgilendirmesini amaçlar.

Bu sekme msec tarafından gerçekleştirilen ve eğer işaretli ise bunların sıklığını gösterir. Değişiklikler önceki sekmede olduğu gibi yapılır.

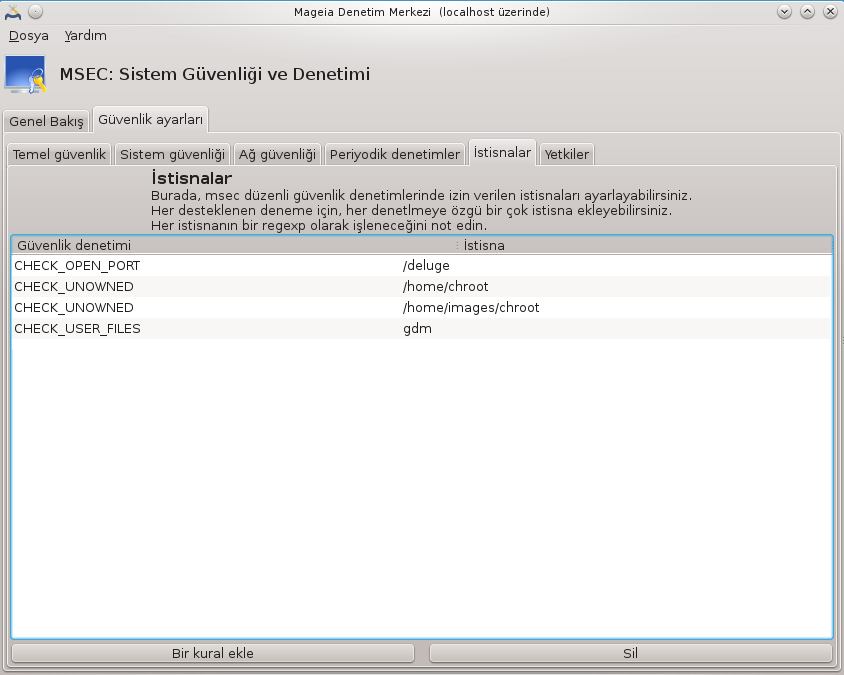

Bazen ikaz mesajları iyi bilinen ve istenen durumlardan kaynaklanır. Bu durumlarda bunlar kullanışsızdırlar ve sistem yöneticisinin zamanını harcarlar. Bu sekme istenmeyen mesajlardan kurtulmak için pek çok istisna oluşturmanıza izin verir. Açıktır ki msec ilk çalıştırıldığında boştur. Aşağıdaki ekran görüntüsü dört istina gösterir.

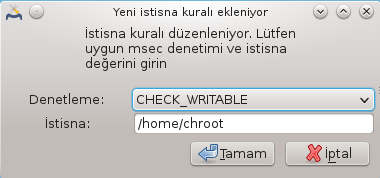

Bir istisna oluşturmak için düğmesine tıklayınız

İstenen periyodik denetimi Denetle ismindeki aşağı açılır listeden seçin ve sonra metin alanında İstisnayı giriniz. Bir istisna eklemek açıktır ki değiştirilmez değildir, bunu İstisnalar sekmesinin düğmesini kullanarak veya çift tıklamayla düzenleyerek silebilirsiniz.

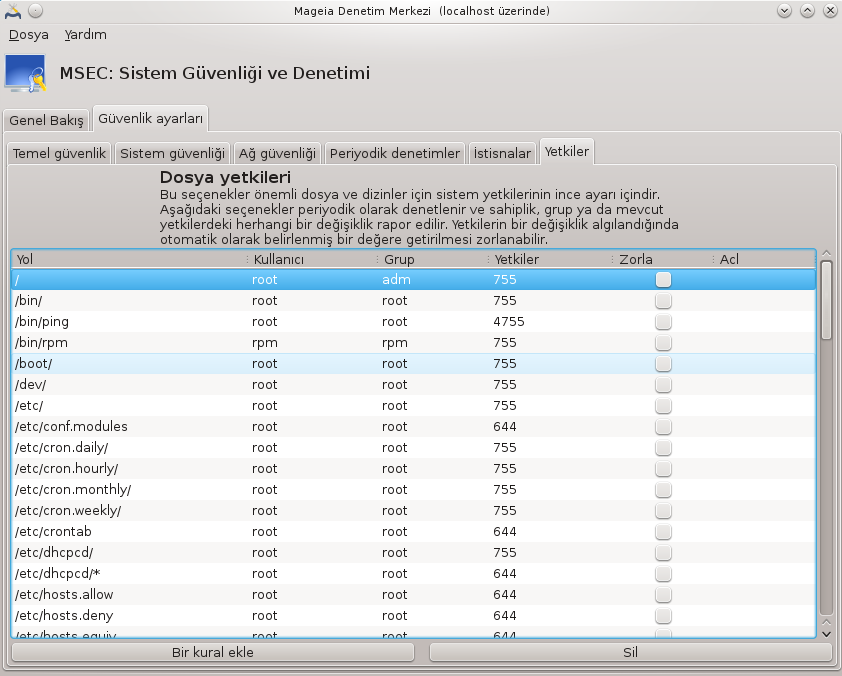

Bu sekme dosya ve dizin izinleri denetimi ve zorlamaları içindir.

Pek çok güvenlik için olduğu gibi, msec farklı izin seviyelerine (standard,

güvenli, ...) sahiptir, bunlar seçilen güvenlik seviyelerine bağlı olarak

etkinleştirilir. Kendi özelleştirilmiş izin seviyelerinizi, onları

/etc/security/msec/ dizini içinde bulunan

izin.<seviyeismi> ismindeki dosyaya yazarak

oluşturabilirsiniz. Bu fonksiyon özelleştirilmiş yapılandırmaya ihtiyacı

olan güçlü kullanıcılar içindir. Burada gösterilen sekmeyi istediğiniz

herhangi bir izini değiştirmek için kullanmanız da mümkündür. Aktif

yapılandırma /etc/security/msec/perms.conf. içinde

saklanır. Bu dosya izinlerde yapılan tüm değişikliklerin listesini içerir.

Varsayılan izinler bir kurallar listesi olarak (satır başına bir kural) gösterilir. Sol tarafta kural ile ilgili dosya veya dizini, ayrıca sahibi, ayrıca grubu ve kural tarafından verilen izini görebilirsiniz. Eğer, verilmiş bir kural için:

Zorla kutusu işaretlenmiş değilse, msec sadece bu kural için tanımlı izinlerin itibarlı olup olmadığını denetler ve değilse ikaz mesajı gönderir, fakat herhangi bir şeyi deiştirmez.

Zorla düğmesi işaretli, öyleyse msec ilk periyodik denetimde izinleri yönetecek ve izinlerin üzerine yazacaktır.

Önemli

Bunun çalışması için Periyodik denetim sekmesi içinde CHECK_PERMS seçeneği uygun bir şekilde yapılandırılmalı.

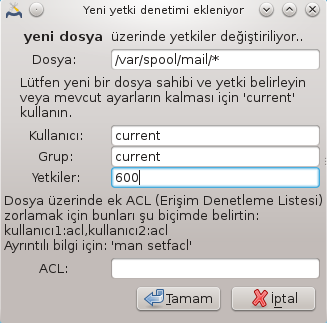

Yeni bir kural oluşturmak için, düğmesine tıklayın ve aşağıdaki örnekte gösterildiği gibi alanları doldurun. Dosya alanında * joker karakterine izin verilir. "aktif" hiç değişiklik olmaması anlamında gelir.

Seçimi doğrulamak için düğmesine tıklayın ve çıkarken yolulya yapılandırmanızı kaydetmeyi unutmayın. Eğer ayarlarda değişiklik yapyıysanız, msecgui kaydetmeden önce değşiklikleri önizleme yapmanızı sağlar.

Not

/etc/security/msec/perms.conf dosyasını düzenleyerek de

kural oluşturmak veya değiştirmek mümkündür.

Dikkat

İzin sekmesindeki değişiklikler (veya doğrudan yapılandırma dosyasındaki) ilk periyodik denetimde hesaba katılır (bakınız Periyodik denetimler sekmesi içinde CHECK_PERMS seçeneği). Bunların hemen hesaba katılmasını istiyorsanız, root hakları ile uç birimde msecperms komutunu kullanınız. Öncesinde msecperms tarafından değiştirilecek izinleri öğrenmek için msecperms -p komutunu kullanabilirsiniz.

Dikkat

Unutmayın, bir izini uç birimden veya bir dosya yöneticisi ile değiştirirseniz, İzinler sekmesi içinde Zorla kutusu işaretli bir dosya için, msecgui bir süre sonra Periyodik Denetimler Sekmesi içindeki CHECK_PERMS ve CHECK_PERMS_ENFORCE seçeneklerinin yapılandırmasına bağlı olarak eski izinleri geri yazacktır,

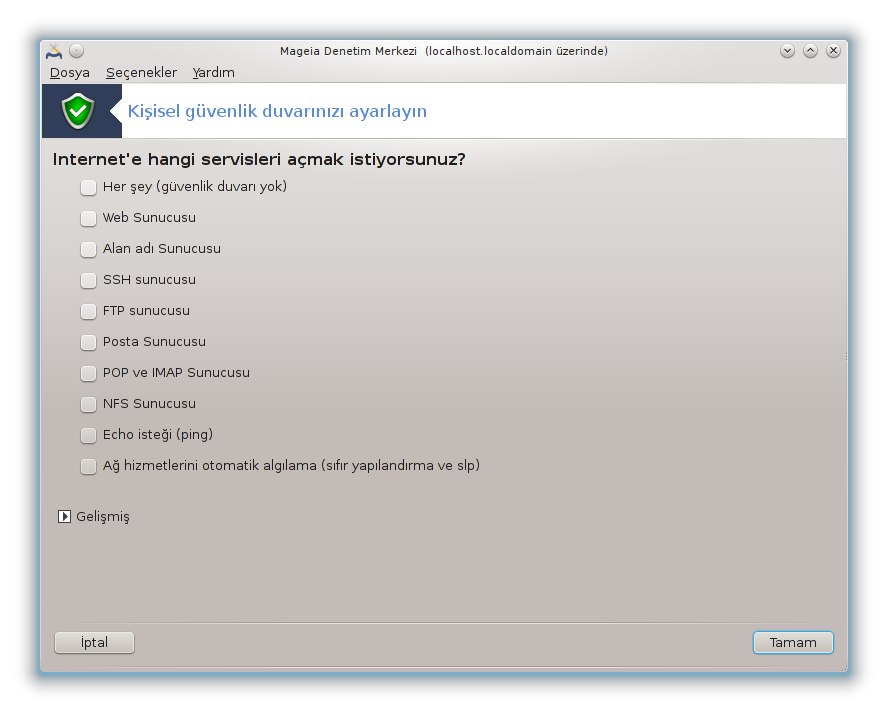

Bu araç [44] Mageia Denetim Merkezindeki Güvenlik sekmesinde "Kişisel güvenlik duvarınızı ayarlayın" etiketiyle bulunur. "Sistem güvenliğini, yetkileri ve denetimi yapılandır" kısmının ilk sekmesindekiyle aynı araçtır.

Temel bir güvenlik duvarı Mageia tarafından kurulmuştur. Dışarıdan gelen tüm bağlantılar eğer yetkilendirilmemişse bloklanır. Yukarıdaki ilk ekranda dış bağlantı girişimlerinin kabul edildiği servisleri seçebilirsiniz. Güvenliğiniz için, eğer güvenlik duvarını devre dışı bırakmak istemiyorsanız, ilk kutunun - Herşey (güvenlik duvarı yok) - işaretini kaldırın, ve gerekli servisleri işaretleyin.

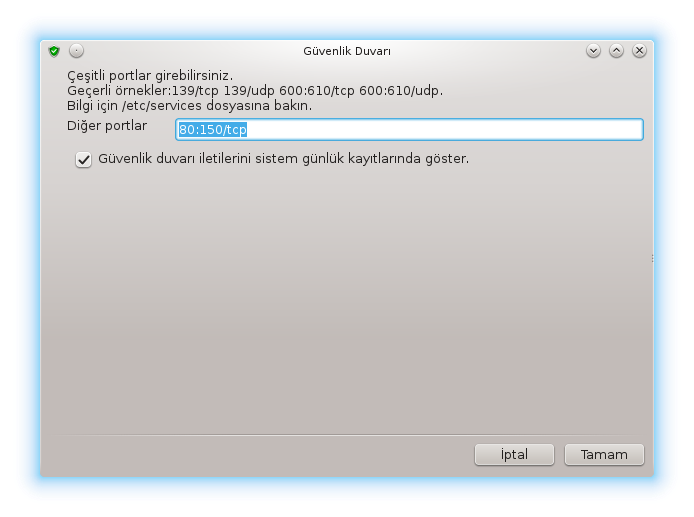

Açılacak port numaralarını elle girmek mümkündür. düğmesine tıklayınca yeni bir pencere açılır. Diğer portlar alanında gerekli portları aşağıdaki örnekte olduğu gibi giriniz:

80/tcp : port 80 tcp protokolünü aç

24000:24010/udp : 24000'den 24010'e kadar tüm udp protokolü portlarını aç

Listelenen portlar boşlukla ayırılmış olmalı.

Eğer Güvenlik duvarı mesajlarını sistem günlüklerine kaydet kutusu işaretlenmişse, güvenlik duvar mesajı sistem günlüklerine kaydedilir.

Not

Konağa özel servisleriniz yoksa (web veya e-posta, sunucu, dosya paylaşımı, ...) hiçbirini işaretlememiz mümkündür, hatta tavsiye edilir. Bu sizin İnternete bağlanmanızı engellemez.

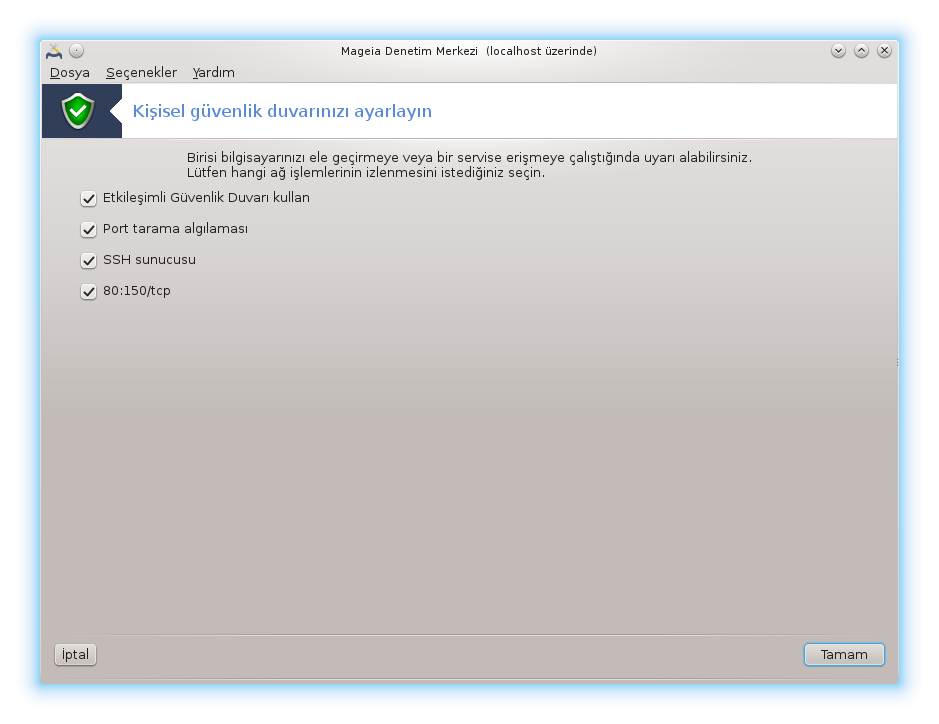

Bir sonraki ekran Etkileşimli güvenlik duvarı seçeneklerini halleder. Bu özellik, eğer en azından ilk kutuEtkileşimli güvenlik duvarı kullan işaretlenmişse, bağlantı girişimleri ile ilgili uyarı almanızı sağlar. Eğer portlar taranacaksa (bazı yerlerdeki hataları bulmak için ve makineyi girmek için) ikinci kutuyu işaretleyin. Üçüncüden itibaren her kutu ilk ekranda açtığınız bir porta karşılık gelir; aşağıdaki ekran görüntüsünde, böyle iki kutu bulunur: SSH sunucu ve 80:150/tcp. Bu portlara her bağlantı girişimide uyarı almak için bunları işaretleyin.

Bu uyarılar ağ applet'i tarafından açılan pencere ile verilir.

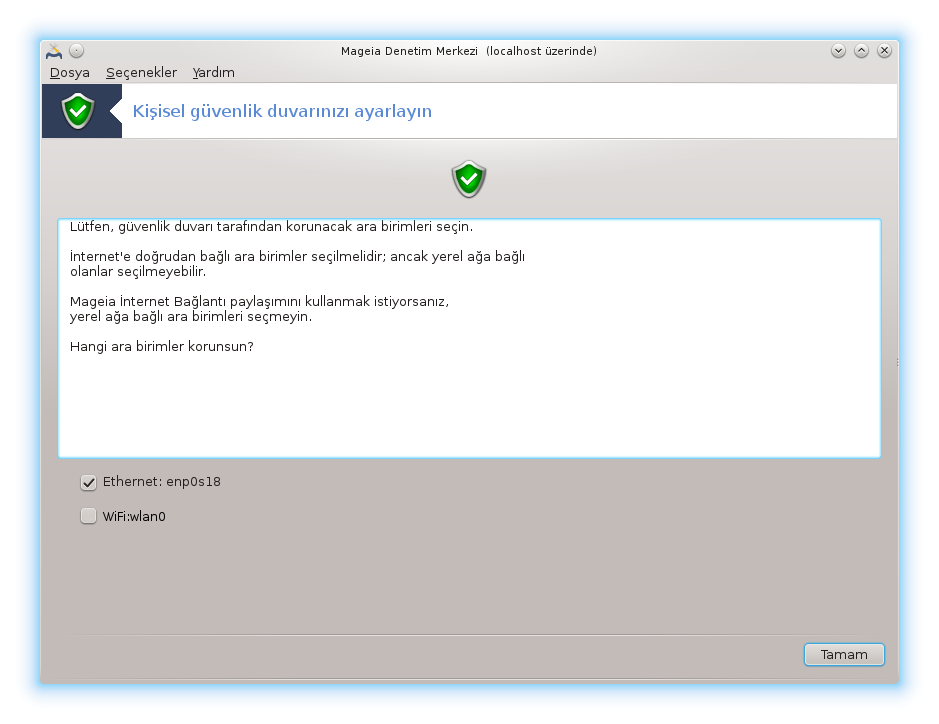

Son ekranda, hangi ağ arayüzlerinin İnternete bağlanacağını ve korumalı olması gerektiğini. Bir kez TAMAM düğmesi tıklandığında gerekli paketler indirilir.

İpucu

Hangisini seçeceğinizi bilmiyorsanız, MCC sekmesinde Ağ & İnternet bakınız, Yeni bir Ağ arayüzü kur'u seçiniz.

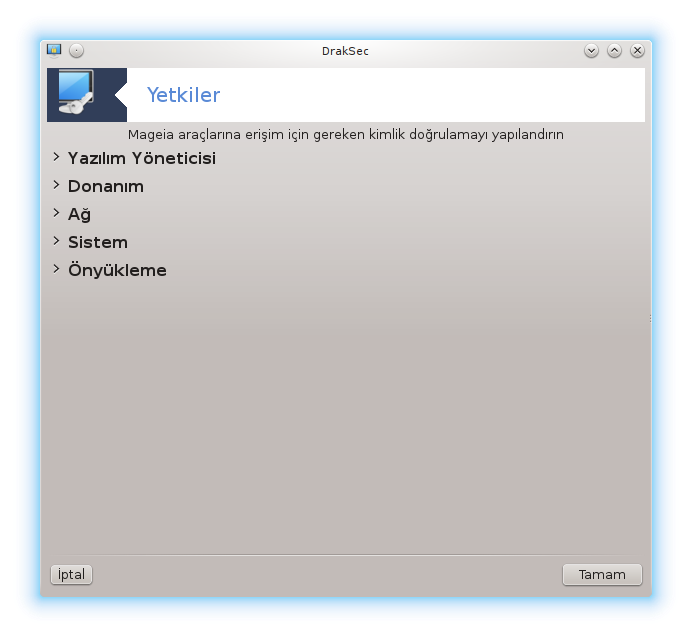

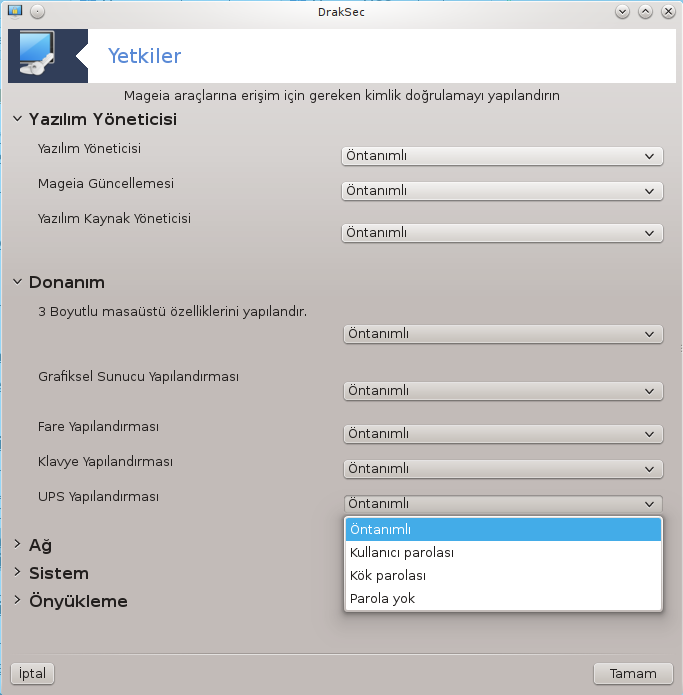

Bu araç[45] Mageia Denetim Merkezinde Güvenlik sekmesinde bulunur

Bu sıradan kullanıcılara genellikle yönetici tarafından yapılan görevleri yapabilme için gerekli hakları verir.

Açılmasını istediğiniz öğenin önündeki küçük ok üzerine tıklayın:

Mageia Denetim Merkezindeki çoğu araç pencerenin solunda gösterilir (yukarıdaki ekran görüntüsüne bakın) ve sağ tarafta her bir araç için bir açılır liste şöyle seçenekler verir:

Öntanımlı: Başlatma modu seçilen güvenlik seviyesine bağlıdır. Aynı MDM sekmesinde "Sistem güvenliğini, izinleri ve yetkileri yönetin" aracına bakınız.

Kullanıcı parolası: Araça çalıştırılmadan önce kullanıcı parolası sorulur.

Yönetici parolası: Araç çalıştırılmadan önce root parolası sorulur

Parola yok: Araç parola sormadan çalıştırılır.

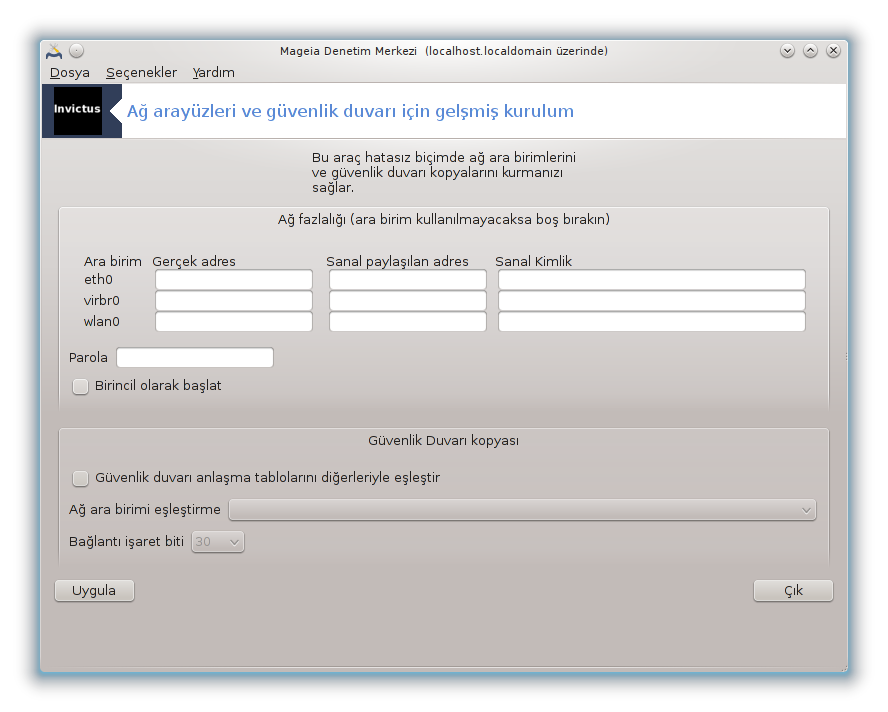

Bu bölüm kaynak yetersizliğinden henüz yazılmamıştır. Eğer bunun yazılmasına yardım edebileceğinizi düşünüyorsanız lütfen Belgelendirme takımı. ile iletişime geçiniz. Şimdiden teşekkürler.

Bu aracı komut satırından root olarak drakinvictus ile başlatabilirsiniz.

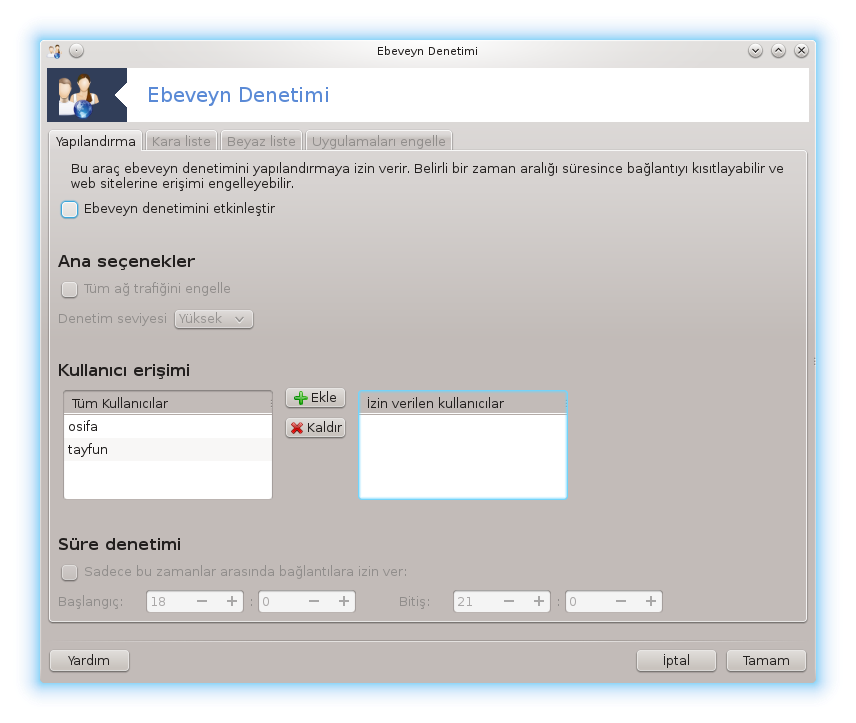

Bu araç[46] Mageia Denetim Merkezinde Ebeveyn Denetimi sekmesinde bulunur. Bu etiketi görmüyor iseniz drakguard paketini kurmalısınız (varsayılan olarak kurulmaz).

Drakguard bilgisayarınızda kimin neyi günün hangi saatinde yapabileceğini sınırlandıran ebeveyn denetimini yapılandırmak için kolay bir yoldur. Drakguard'ın üç kullanışlı özelliği vardır:

Web erişimini belirli kullanıcılar için günün belirli zamanlarında sınırlar. Bunu Mageia içinde kurulu shorewall güvenlik duvarını kontrol ederek yapar.

Belirli komutların belirli kullanıcılar tarafından çalıştırılmasını engeller, bu sayede sadece izin verdiklerinizi çalıştırabilir.

Web sayfalarına erişimi hem elle tanımlanmış karaliste/beyazliste yoluyla, hem de web site içerğine dayalı bir şekilde dinamik olarak sınırlar. Drakkguard bunu yapmak için lider açık kaynaklı ebeveyn denetimi engelleyici DansGuardian kullanır.

Uyarı

Eğer bilgisayarınızda Ext2, Ext3 veya ReiserFS biçiminde biçimlendirilmiş bir sabit disk bölümü varsa, bölünleriniz üzerinde ACL'i yapılandırmayı öneren bir açılır pencere göreceksiniz. ACL'in açılımı Erişim Kontrol Listeleridir, ve Linux çekirdeğinin tekil dosyaların erişimini belirli kullanıcılarla sınırlandıran bir özelliidir. ACL Ext4 ve Btrfs içine inşa edilmiştir fakat Ext2, Ext3 veya ReiserFS'de bir seçenek ile etkinleştirilmelidir. Eğer 'Evet'i seçerseniz drakguard tüm bölümleri ACL destekli yapılandıracaktır ve size yeniden başlatmayı önerecektir.

: İşaretlenmişse, ebeveyn kontrolü etkiinleştirilir ve Programları engelle sekmesi açılır.

: Eğer işaretlenmişse, tüm web sayfaları engellenir. Aksi durumda karalistede sekmesindekiler hariç tüm web sayfalarına izin verilir.

: Sol taraftaki kullanıcılar tanımladığınız kurallara bağlı olarak erişim sınırlandırmalarına sahip olacaktır. Sağ taraftaki kullanıcılar sınırlandırılmamış erişime sahip olacaktır, böylece yetişkin kullanıcılar güçlük yaşamayacaktır. Sol taraftan bir kullanıcı seçiniz ve onu izin verilen kullanıcılara eklemek için düğmesine tıklayınız. Sağ taraftan bir kullanıcı seçiniz ve onu izin verilmiş kullanıcılardan çıkartmak için düğmesine tıklayınız.

Eğer işaretlenmişse, internet erişimine Başlangıç zamanı ve Bitiş zamanı arasında izin verilir. It is totally blocked outside these time window. Bu zamandilimi dışında tamamen engellenir.

[43] Bu aracı komut satırında root olarak msecgui yazarak başlatabilirsiniz.

[44] Bu aracı komut satırında root olarak drakfirewall yazarak çalıştırabilirsiniz.

[45] Bu aracı komut satırında root olarak draksec yazarak çalıştırabilirsiniz.

[46] Bu aracı komut satırında root olarak drakguard yazarak başlatabilirsiniz.